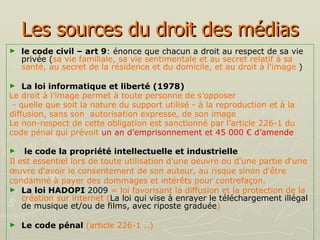

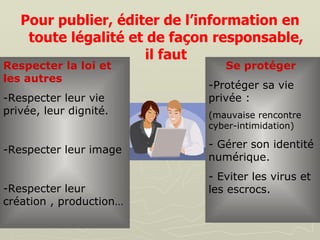

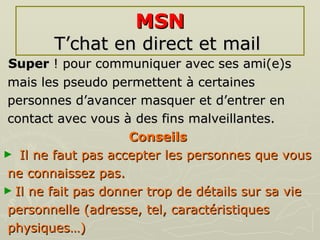

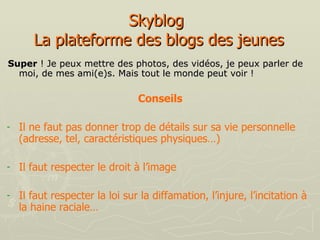

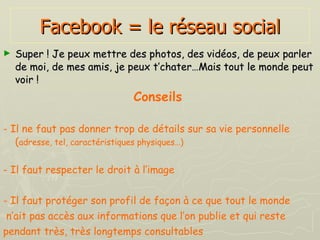

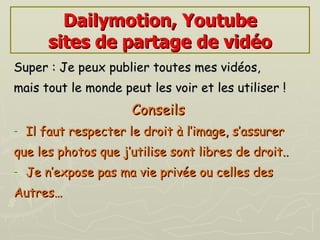

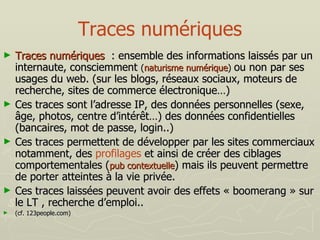

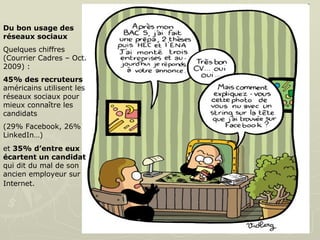

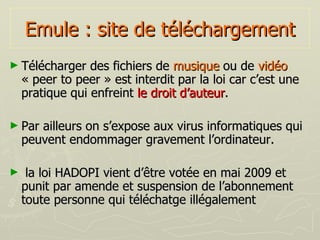

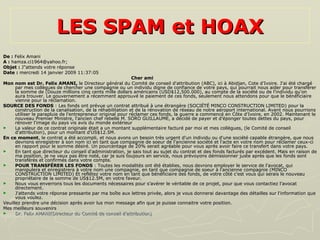

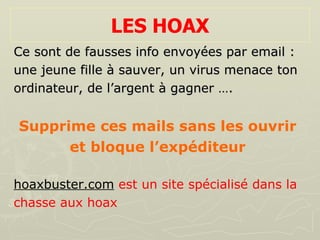

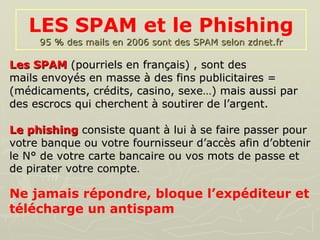

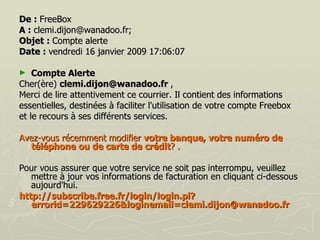

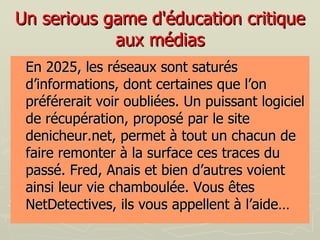

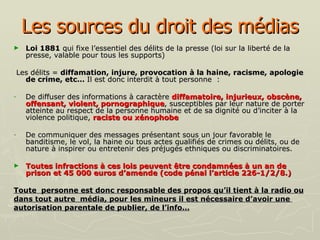

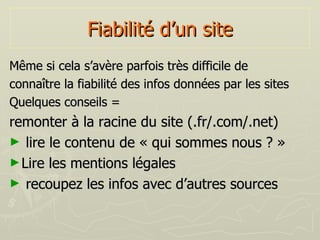

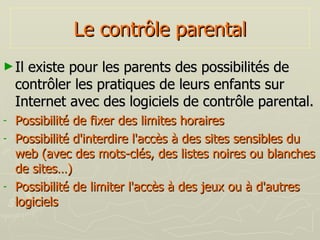

Le document aborde l'utilisation éthique et légale d'Internet, en soulignant l'importance de respecter les lois sur la vie privée, les droits d'auteur et la propriété intellectuelle. Il met en garde contre les conséquences des violations de ces lois et des comportements irresponsables en ligne. Enfin, il fournit des conseils pratiques pour protéger sa vie privée et ses informations personnelles tout en naviguant sur divers réseaux sociaux et plateformes numériques.